암호학 기초개념 정리

암호란 통신 당사자들끼리만 아는 비밀스런 신호나 부호로, 암호학은 암호화와 복호화하기 위한 원리, 수단, 방법 등을 취급하는 기술이나 과학을 통틀어서 일컫는 말이다. 암호는 전부 이진수 문자열이고, 컴퓨터에서는 주로 비밀키를 쓴다. 이유는 빠르기 때문이다.

-목차-

1. 암호 개요

2. 암호 원리

3. 고전적 암호 기술

4. 스테가노그래피 (Steganography)

5. 시저암호

6. 단일치환

7. 다중치환

8. 다중단일문자치환

9. 전치기법

1. 암호 개요

암호란 통신 당사자들끼리만 아는 비밀스런 신호나 부호를 말하며, 암호화와 복호화하기 위한 원리, 수단, 방법 등을 취급하는 기술이나 과학을 암호학이라고 한다.

이 그림은 모든 암호에 통용되는 암호학의 근본 그림이다. 암호는 전부 이진수의 문자열로 되어있다.

이진수로 짜른 뒤 키로 암호화를 한다.

2. 암호 원리

평문을 암호화하기 위한 연산자의 유형

• 치환 (Substitution) : 평문의 각 원소를 다른 원소로 사상

• 전치 (Transpostion) : 평문의 각 원소를 재배열

• 혼합 (Confusion) : 평문의 원소를 치환 선택(bit)

• 확산 (Duffusion) : 평문의 원소를 확대(bit)

사용된 키의 수

• 대칭키 : 송수신자가 같은 키를 사용

• 공개키 : 송수신자가 다른 키를 사용

평문 처리 방법

• 블록 암호화 (Block cipher) : 연산을 블럭단위로 처리

• 스트림 암호화 (Stream cipher) : 입력을 연속적으로 처리

단대단 암호 (End-to-End Encryption)

• OSI 참조모델에서 가장 높은 계층(7,6)에서 이루어진다.

• 네트워크에서 보안유지에 실패하더라도 데이터의 비밀성은 위협받지 않는다.

• 암호화는 송수신 프로세서가 담당한다.

링크암호 (Link Encyption)

• OSI 참조모델에서 가장 낮은 계층(1,2)에서 암호화 된다.

• 송수신 호스트나 중간 노드에서 노출된다.

• 신뢰적인 호스트 사이에 비신뢰적인 매체를 사용할 때 유리하다.

• 암호화는 송수신 호스트에서 담당한다.

관용 암호

• 암호/복호에 동일한 키 와 동일한 알고리즘 사용

• 수신자와 송신자는 키를 교환해야 함

• 공유한 키(비밀키)는 비밀로 유지

• 키 분배의 어려움

• 디지털 서명 불가능

• 속도가 빠름

공개키 암호

• 암호/복호에 각각 서로 다른 키 와 동일한 알고리즘 사용

• 수신자와 송신자는 연관된 키쌍 중 하나를 알아야 함

• 키 쌍중 하나(개인키)를 비밀로 유지

3. 고전적 암호 기술

Steganograhpy 방법

- 메시지의 존재 자체를 은폐

암호 방법

- 다양한 원문의 변환에 의해 외부인이 그 의미를 알지 못하도록 메시지를 변형

- 치환,전치를 이용 원문을 숨김

4. 스테가노그래피 (Steganography)

특징

• 메시지의 존재 자체를 은폐

• 원문내의 단어나 문자를 적당히 배열 함으로써 실제 메시지를 나타냄

예제

• 문자 마킹 (Character marking)

- 원문의 문자에 연필로 덧써서 표시를 해 빛을 적당한 각도로 비춰어야만 보임

• 보이지 않는 잉크 (Invisible ink)

- 종이에 열이나 화학 처리를 해야만 보이는 잉크를 사용

• 핀 구멍 (Pin punctures)

- 빛을 비춰야만 보이는 작은 구멍을 원문에 넣는 방법

Steganography의 장점

• 생성이 쉽다.

Steganography의 단점

• 상대적으로 적은 정보 비트를 은닉하는데 많은 오버헤드 요구

• 방법 노출시 재사용 불가

• 비밀통신에 대한 사실이 발견되면 타인에 의해 이용될 수 있다.

최근 경향

• 동영상, 이미지 파일을 이용 원문을 숨기는 방법이 인터넷 등의 네트워크에서 이용됨

• 테러,범죄에 이용되는 경우가 나타남

5. 시저암호

쥴리어스 시저에 의해 개발되었다.

예제 (Key : 3)

• 평 문 : meet me after the toga party

• 암호문 : phhw ph diwhu wkh wrjd sduwd

암호화 방식(문자 p를 암호화)

• C = E(p) = (p+3) mod (26)

• 일반화 : C = E(p) = (p+k) mod (26)

• 문자 p는 C로 암호화

복호화

• p = D(C) = (C -3) mod (26)

• 일반화 : p = D(C) = (C - k) mod (26)

• 문자 C는 p로 복호화

단점

• 암호화 및 해독 알고리즘을 알고 있다.

• 가능한 키가 25개 뿐이다.

• Brute-force attack이 가능

• 평문의 언어를 알고 있으며 쉽게 인식할 수 있다.

6. 단일치환

각 문자에 26자의 치환이 가능하다.

• 시이저 암호의 키 공간을 급격히 증가

• 시이지 암호 : 25

• 단일 치환 암호법 : 26!

출현 빈도수를 이용해 평문유추가 가능한 단점이 있다.

ex) 영어 문장에는 t, e, a, h 등이 많이 나타남

암호문에서도 그에 상응하는 문자가 같은 빈도로 나타남

7. 다중치환

2자기씩 암호화한다. playfair 알고리즘은 5 * 5 행렬에 기초하고, 키워드가 monarchy인 행렬이다.

•키워드 중복 문자를 제외하고 좌에서 우로, 상에서 하로 문자를 채운다.

•I와 J는 한 문자로 취급

암호화 방법

• 반복되는 평문은 X와 같은 채움문자로 분리

- balloon : ba lx lo on

• 같은 행에 두문자가 있을 경우 우측에 있는 문자와 치환

- ar은 RM으로 치환

• 같은 열에 두문자가 있을 경우 바로 밑에 문자와 치환

- mu는 CM으로 치환

• 그 외에 평문자쌍는 대각선에 위치한 문자와 치환

- hs는 BP로, ea는 IM(또는 JM)

특징

• 알파벳은 26 가지중 2중자는 26 * 26 = 676 가지

• 2중자의 빈도수 분석은 어려움

• 1, 2차 대전중 미국, 영국 육군에서 사용

단점

• 평문의 원래 구조가 많이 드러남

• 수백자의 암호문자로 구조를 알 수 있다.

• 암호기법은 평문보다 평평한 분포가 가짐. 하지만 해독가에겐 평

이한 구조를 가짐

8. 다중단일문자치환

단순 단일 문자 치환 방법을 개량했다.

다중 단일 문자 치환 암호방법의 공통점

• 하나의 단일 문자 치환 규칙 집합을 사용

• 주어진 변환에 사용될 규칙은 키에 의해 결정

Vigenere 방법

• 평문 : I see him drive

• 키워드 : Infinitive

특징

• 평문자에 대한 암호문자가 유일한 키워드에 각 문자에 대하여 여러 개 존재

• 문자 빈도수에 대한 정보가 불분명해진다

단점

• 평문 구조에 대한 정보가 모두 은폐되지는 않는다.

• 단일 문자나 다중문자로 암호화 되었는지 아는 것은 쉽다.

• 빈도수에 따라

• 키워드의 길이를 유추가능

9. 전치기법

monoalphabetic 암호기법의 진보된 방법(지휘막대)이다. 평문자의 순서를 바꾼다.

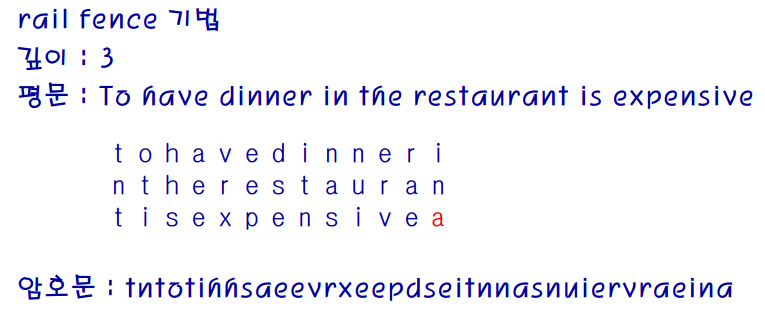

rail fence 기법

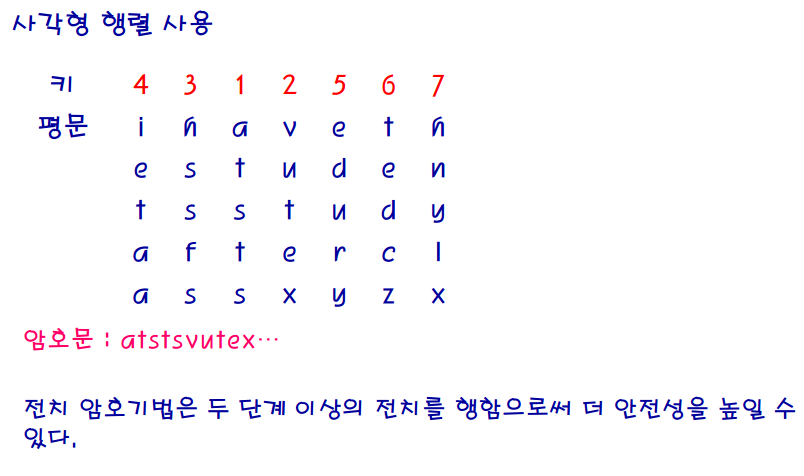

사각형 행렬 사용

'정보보안' 카테고리의 다른 글

| 미터프리터를 활용한 정보수집 (+멀웨어 트로이목마 만들기) (0) | 2023.02.14 |

|---|---|

| [암호학] 비밀키 암호 정리 (1) | 2022.12.13 |

| [정보보안] 접근통제 (Access Control Systems) (0) | 2022.12.08 |

| [네트워크보안] 침입탐지시스템(IDS) (0) | 2022.12.06 |